Si te preocupa que tu Android esté expuesto —contraseñas llenas por error, pestañas privadas vistas por otra persona o llamadas de estafa— no estás solo. En las últimas actualizaciones de Android han aparecido soluciones concretas: se han corregido fallos en el autocompletado de credenciales, los navegadores permiten proteger pestañas privadas con biometría y hay nuevas herramientas para filtrar llamadas de spam. Voy al grano: explico qué cambios importan, qué ajustes debes aplicar y cómo combinarlos para reducir riesgos sin complicarte la vida.

Protege tus contraseñas y el autofill

Por qué revisar el gestor de contraseñas

He visto demasiadas cuentas comprometidas por confiar ciegamente en el autocompletado del navegador. El gestor integrado de Chrome y otros gestores facilitan mucho iniciar sesión, pero también necesitan configuración y control: no todo debe rellenarse automáticamente en cualquier formulario.

Recientemente se han corregido problemas de seguridad relacionados con el autofill en Android, lo que muestra que estos riesgos no son teóricos. Ese tipo de actualizaciones disminuye la superficie de ataque, pero no elimina la necesidad de revisar permisos y controles del gestor.

Mi recomendación es tratar el gestor de contraseñas como una herramienta de alto valor: auditar las entradas, activar la verificación biométrica para su acceso y limitar el autocompletado en páginas que no reconozcas.

Cómo configurar el autocompletado de forma segura

Primero, habilita el acceso biométrico para desbloquear tu gestor de contraseñas: así cualquier relleno obligado requerirá tu huella, rostro o PIN. Es una barrera simple pero efectiva.

Segundo, desactiva el autocompletado en aplicaciones y webs sensibles si no confías plenamente en la fuente. Muchos gestores permiten desactivar el rellenado automático por sitio o por app; úsalo para proteger formularios de pago y páginas de terceros.

Por último, revisa las credenciales guardadas y elimina duplicados o entradas antiguas. Menos claves guardadas significa menos riesgos si algún dato se expone.

Qué implica la corrección reciente del autofill

Que un problema del autocompletado haya sido corregido en Android es una buena señal: los vectores que permitían rellenar campos inapropiados han recibido atención. Aun así, ninguna corrección sustituye una configuración prudente por parte del usuario.

Si tu teléfono recibe actualizaciones del navegador o del sistema, instálalas cuando puedas. Esas versiones suelen incluir parches que cierran fallos de seguridad del autofill y del gestor de contraseñas.

Resumiendo: confía en los gestores, pero controla cómo y cuándo rellenan campos; combina biometría con una higiene mínima de contraseñas.

Privacidad en la navegación: pestañas privadas y bloqueo biométrico

Por qué no basta con abrir una pestaña privada

La pestaña privada evita guardar historial y cookies locales, pero no te protege si alguien abre el teléfono y ve esas pestañas abiertas. Es un error común pensar que “incógnito” es equivalente a “privado” frente a otras personas.

Por eso valoro las mejoras que permiten añadir un bloqueo biométrico a las pestañas privadas. Ese paso añade una protección física al entorno del navegador: incluso si la sesión privada queda abierta, nadie podrá verla sin autorización biométrica.

En mi experiencia, activar un bloqueo para pestañas privadas reduce la fricción para usar la navegación privada: sabes que puedes cerrar una app sin preocuparte por miradas ajenas.

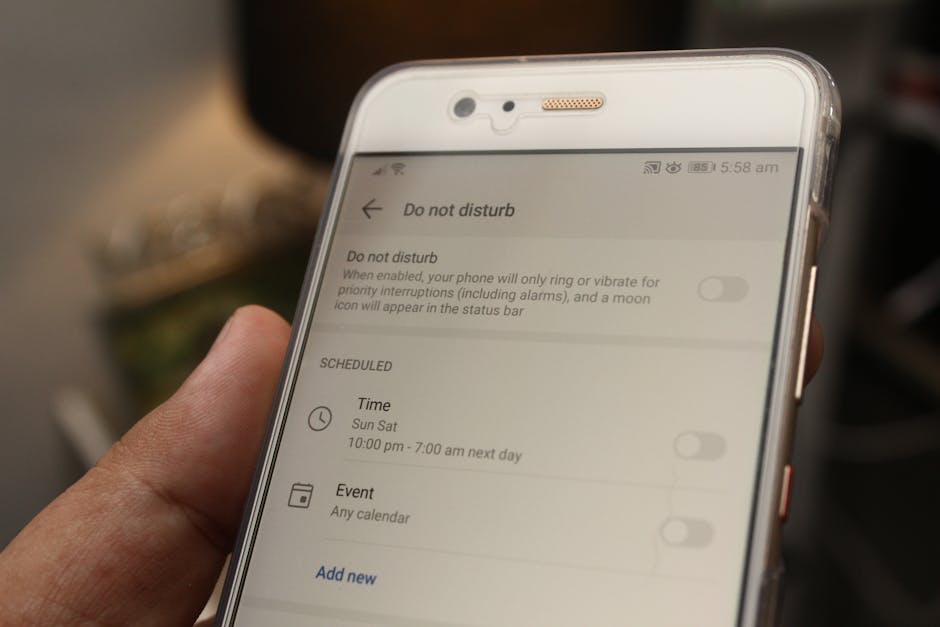

Cómo aprovechar el bloqueo biométrico en tu navegador

Activa la opción de bloqueo biométrico desde los ajustes de privacidad del navegador que uses. Una vez habilitada, el navegador pedirá huella, rostro o PIN para mostrar las pestañas privadas abiertas.

Combínalo con el bloqueo de pantalla general del teléfono: dos capas son mejores que una. Si compartes el dispositivo ocasionalmente, el bloqueo de pestañas privadas evita que alguien navegue sin dejar rastro.

Si tu navegador no ofrece esta función, considera usar otro que la incluya o revisar las opciones de bloqueo por aplicación que ofrece tu versión de Android o la capa del fabricante.

Buenas prácticas al navegar en privado

No uses pestañas privadas como sustituto del cifrado o de conexiones seguras: siguen siendo herramientas para evitar guardar historial en el dispositivo, no para ocultar actividad a proveedores de red.

Cierra las pestañas privadas cuando termines y evita mantener sesiones abiertas más tiempo del necesario. El bloqueo biométrico reduce el riesgo, pero la limpieza activa ofrece una garantía adicional.

Por último, recuerda que extensiones o aplicaciones con permisos amplios pueden acceder a datos de navegación; limita su uso y revisa permisos periódicamente.

Llamadas y mensajería: filtrar estafas y controlar contenido

Filtrado de llamadas: una capa práctica contra el spam

Las llamadas de estafa y el spam siguen siendo un problema persistente. Más allá de los bloqueadores de operadora, algunas aplicaciones han empezado a ofrecer herramientas específicas para bloquear o filtrar llamadas sospechosas en Android.

Una de las novedades es la aparición de soluciones dedicadas al cribado de llamadas, integradas en servicios que ya conoces por otras funciones. Estas herramientas identifican patrones de spam y ofrecen bloqueo más agresivo que el filtro estándar del operador.

Si recibes muchas llamadas no deseadas, probar un filtrado adicional es una inversión mínima en tranquilidad y seguridad, porque reduce los intentos de fraude y las interrupciones.

Mensajería: qué vigilar con RCS y archivos de voz

La adopción de RCS ha mejorado la experiencia entre Android e iOS y añade funciones enriquecidas, incluida la gestión de mensajes de voz. Cualquier cambio en la mensajería que aumente la transferencia de contenido merece atención: mayor facilidad para enviar archivos también implica mayor responsabilidad al abrirlos.

Si tu aplicación de mensajes va a incorporar funciones nuevas, revisa los permisos que solicita. Evita conceder accesos innecesarios al micrófono, almacenamiento o contactos cuando la funcionalidad no lo justifique.

Un uso prudente de las funciones de voz y multimedia reduce riesgos: no abras archivos sospechosos y limita el almacenamiento automático de contenido en la nube si te preocupa la privacidad.

Combina bloqueo de llamadas con limpieza de permisos

Protección efectiva es combinación: añade filtrado de llamadas y, paralelamente, revisa permisos de contactos y acceso al teléfono. El objetivo es minimizar vectores de ataque y frenar intentos de ingeniería social.

Si instalas una app para filtrar llamadas, comprueba qué datos procesa y desactiva los permisos que no sean estrictamente necesarios.

La seguridad telefónica no es exclusiva de un único ajuste: depende de cómo se integren filtros, permisos y hábitos de uso.

Actualizaciones, betas y copias de respaldo: actualizar con criterio

Actualizaciones y betas: beneficios y riesgos

Las actualizaciones de sistema y de capa del fabricante traen mejoras y parches de seguridad; por eso es importante instalarlas. Sin embargo, las versiones beta pueden introducir inestabilidades que, en casos concretos, llegan a afectar al funcionamiento del dispositivo.

Hay casos recientes donde una actualización no oficial o una entrada precipitada en programas beta han provocado problemas graves para algunos usuarios. Eso no es la norma, pero es un recordatorio: entra en betas solo si estás dispuesto a asumir el riesgo y a realizar copias de seguridad previas.

Mi enfoque es pragmático: instalo actualizaciones estables cuanto antes y uso betas únicamente en dispositivos secundarios o cuando necesito acceso a funciones concretas y puedo recuperar el teléfono si algo falla.

Copias de seguridad y control del backup en la nube

Gestionar qué se sube a la nube es también una cuestión de seguridad. Tener control granular sobre el backup evita exponer fotos, conversaciones o documentos que prefieres mantener locales.

Recientemente se están desplegando opciones que permiten elegir con mayor precisión qué contenido respalda Google Photos y otros servicios. Aprovecha esas opciones para excluir carpetas sensibles o para configurar backups diferidos.

Un plan de copias razonable incluye: backup automático de contactos y configuraciones (encriptado cuando sea posible), exclusión de carpetas privadas y comprobación periódica de que las copias se restauran correctamente.

Qué hacer si una actualización falla

Si un parche o una ROM beta provoca problemas, lo esencial es no improvisar. Intenta arrancar en modo seguro, restaura desde la copia más reciente o contacta con el soporte del fabricante. Evita flashear imágenes sin conocer el procedimiento: el riesgo de dejar el dispositivo inservible existe.

Siempre que sea posible, espera unos días tras un lanzamiento masivo: las incidencias más comunes se detectan y corrigen rápidamente.

En dispositivos críticos para tu trabajo o día a día, prioriza estabilidad sobre novedades.

Herramientas recomendadas y tabla comparativa

Voy a comparar las funciones clave que citan las novedades recientes: gestor de contraseñas/autofill, bloqueo biométrico de pestañas privadas y filtro avanzado de llamadas. No es una lista exhaustiva de apps, sino una guía para decidir qué activar y por qué.

| Función | Ventajas | Limitaciones |

|---|---|---|

| Autofill / gestor de contraseñas | Rellena credenciales rápido; se integra con el navegador y apps; soporte biométrico | Puede rellenar en formularios maliciosos si no está bien configurado; requiere limpieza periódica |

| Bloqueo biométrico de pestañas privadas | Impide que otros vean tus pestañas privadas aunque la app esté abierta; fácil de usar | No protege actividad frente a la red ni frente al rastreo en servidores remotos |

| Filtrado/cribado de llamadas | Reduce estafas y spam; cortafuegos adicional frente a llamadas masivas | Depende de la calidad del filtrado; puede generar falsos positivos |

Además de activar estas funciones, prioriza estas acciones concretas:

- Activa biometría para el gestor de contraseñas y para el bloqueo de pestañas privadas.

- Revisa y limita permisos de apps que pueden leer llamadas, contactos o accesos al almacenamiento.

- Configura backups selectivos y comprueba que puedes restaurar antes de entrar en betas.

Checklist y errores comunes

Checklist esencial antes de considerar que tu Android es seguro

1) Actualizaciones instaladas: sistema y navegador al día. Los parches corrigen fallos de seguridad que pueden permitir el abuso del autofill o de funciones del sistema.

2) Biométricos activos: gestor de contraseñas y bloqueo de pestañas privadas con huella o reconocimiento facial.

3) Permisos revisados: eliminar accesos innecesarios a contactos, micrófono, SMS y almacenamiento.

4) Backups controlados: copia de seguridad de lo esencial y exclusión de carpetas sensibles en la nube.

Errores frecuentes que sigo viendo y cómo evitarlos

Confiar en el autocompletado sin revisar sitios guardados. Solución: audita credenciales y desactiva rellenado automático en sitios dudosos.

Entrar en betas en el teléfono principal sin copia. Solución: usa un dispositivo secundario o asegúrate de tener copia verificable antes de probar betas.

No proteger pestañas privadas. Solución: habilita bloqueo biométrico para evitar que terceros vean sesiones privadas abiertas.

Conclusiones prácticas

La seguridad efectiva en Android es acumulativa: ninguna medida es perfecta por sí sola, pero combinadas reducen significativamente el riesgo. Empiezo por lo esencial: actualizaciones y copias de seguridad. Después, bloqueo biométrico para las áreas que más vulnerabilidad presentan —gestor de contraseñas y pestañas privadas—. Añado filtrado de llamadas si recibes mucho spam y limito permisos a las apps que verdaderamente los requieren.

Prioriza lo que protege tus credenciales y tu privacidad en el dispositivo. Instala parches del sistema y del navegador; revisa el autocompletado; activa biometría y comprueba las opciones de backup. Si quieres probar funciones nuevas o betas, hazlo con respaldo y en un dispositivo no prioritario.

Si aplicas estas pautas de forma ordenada, reducirás la mayor parte de los incidentes comunes: robos de credenciales por autocompletado inapropiado, exposición de pestañas privadas y recepción de llamadas fraudulentas. No es seguridad absoluta, pero es una protección real y manejable en el día a día.

FAQ

¿Debo desactivar el autocompletado del navegador por completo?

No hace falta desactivarlo por completo. Mantenerlo activo aumenta la comodidad y reduce el uso de contraseñas débiles, pero es importante limitar el autocompletado en sitios y apps sensibles. Activa la verificación biométrica para el gestor y elimina entradas antiguas o duplicadas.

Si trabajas con información especialmente sensible, puedes desactivar el auto‑relleno en determinadas aplicaciones o navegar manualmente en esas situaciones.

La clave es equilibrio: comodidad con control.

¿El bloqueo biométrico en pestañas privadas reemplaza borrar el historial?

No lo reemplaza, pero lo complementa. Borrar historial evita rastros locales; el bloqueo biométrico evita que otras personas vean pestañas privadas si el dispositivo queda sin vigilancia. Usa ambos: bloqueo para seguridad inmediata y limpieza para higiene digital.

Además, no olvides revisar permisos y extensiones que puedan acceder a datos de navegación.

Juntas, estas medidas hacen que la navegación privada cumpla su propósito frente a miradas ajenas.

¿Puedo confiar en filtrados de llamadas ofrecidos por apps o servicios?

Son útiles y reducen enormemente el spam, pero su calidad varía. Comprueba qué datos procesa la app y lee los permisos antes de instalarla. Si el filtrado depende de un servicio de confianza, es una capa válida; si no, vigila falsos positivos y ajustes de privacidad.

Combina filtrado con buenas prácticas: no contestes números desconocidos que pidan datos personales y verifica la identidad por canales oficiales.

El objetivo es minimizar riesgos, no sustituir el sentido común.

¿Debo evitar las betas si quiero seguridad estable?

Sí, salvo que uses un dispositivo secundario o tengas copias de seguridad verificadas. Las betas pueden incluir parches y funciones nuevas, pero también errores que afectan al funcionamiento o, en casos extremos, dejan el dispositivo inservible.

Instala betas solo si comprendes el riesgo y puedes recuperar el sistema rápidamente en caso de fallo.

Para la mayoría de usuarios, las versiones estables ofrecen mejor combinación de seguridad y fiabilidad.

¿Cómo controlo qué sube mi teléfono a la nube?

Revisa las opciones de backup de las apps que uses (fotos, documentos, mensajería). Muchas aplicaciones permiten seleccionar carpetas o tipos de contenido a respaldar; excluye lo sensible y activa encriptado si está disponible.

Comprueba periódicamente las copias y realiza pruebas de restauración puntuales para asegurarte de que tus copias funcionan cuando las necesites.

Un backup controlado es tan importante como un gestor de contraseñas bien configurado.